Installation:

Führen Sie zunächst den folgenden Befehl auf Ihrem Linux-System aus, um Ihre Paket-Repositorys zu aktualisieren:

[email protected]:~$ sudo apt-get updateFühren Sie nun den folgenden Befehl aus, um das Autopsie-Paket zu installieren:

[email protected]:~$ sudo apt install AutopsieDies wird installiert Detektiv-Kit-Autopsie auf Ihrem Linux-System.

Für Windows-basierte Systeme einfach herunterladen Autopsie von seiner offiziellen Website https://www.Detektivkit.org/autopsie/.

Verwendung:

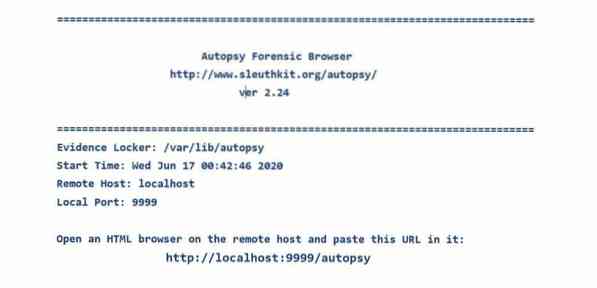

Lassen Sie uns Autopsie starten, indem Sie tippen $ Autopsie im Terminal. Es führt uns zu einem Bildschirm mit Informationen zum Standort des Beweissicherungskastens, der Startzeit, dem lokalen Port und der von uns verwendeten Autopsie-Version.

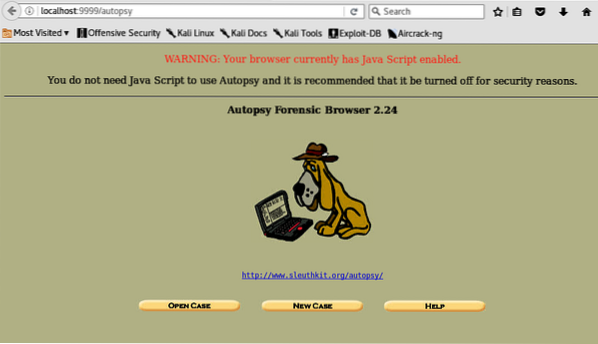

Wir können hier einen Link sehen, der uns führen kann Autopsie. Beim Navigieren zu http://localhost:9999/autopsy in jedem Webbrowser werden wir von der Homepage begrüßt und können jetzt mit der Verwendung beginnen Autopsie.

Fall erstellen:

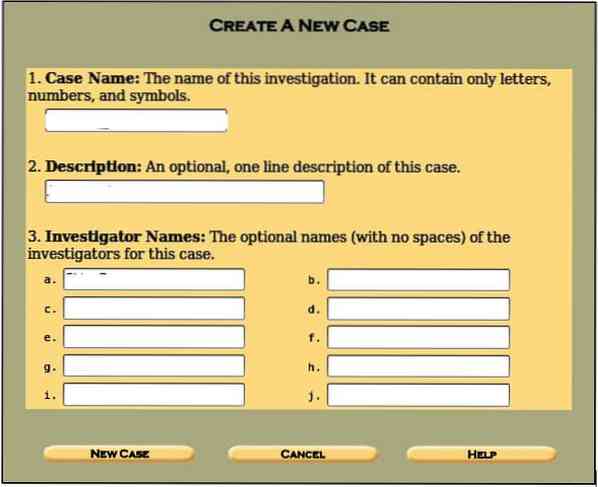

Als erstes müssen wir einen neuen Fall erstellen. Wir können dies tun, indem wir auf der Homepage von Autopsy auf eine von drei Optionen (Offener Fall, Neuer Fall, Hilfe) klicken. Nachdem wir darauf geklickt haben, sehen wir einen Bildschirm wie diesen:

Geben Sie die Details wie erwähnt ein, i.e., den Fallnamen, die Namen des Ermittlers und die Beschreibung des Falls, um unsere Informationen und Beweise für diese Untersuchung zu organisieren. Meistens gibt es mehr als einen Ermittler, der digitale forensische Analysen durchführt; Daher müssen mehrere Felder ausgefüllt werden. Sobald dies erledigt ist, können Sie auf click klicken Neuer Fall Taste.

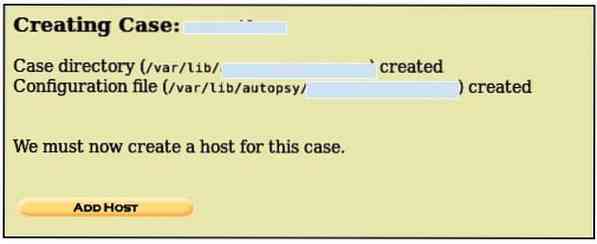

Dies erstellt einen Fall mit den angegebenen Informationen und zeigt Ihnen den Ort an, an dem das Fallverzeichnis erstellt wird.e./var/lab/autopsie/

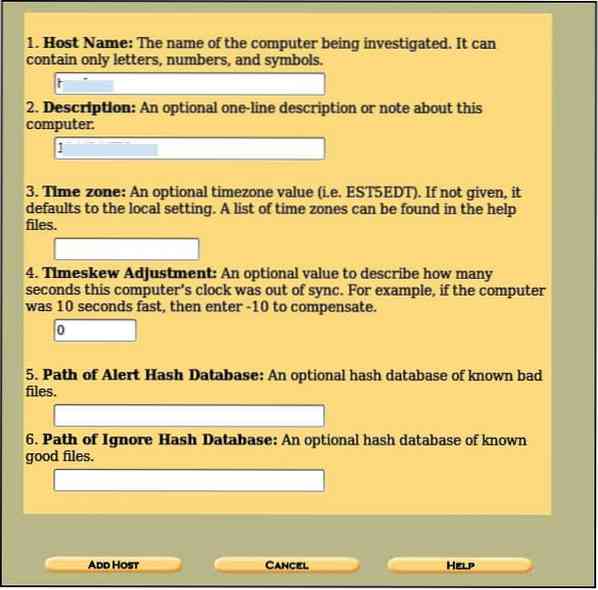

Hier müssen wir nicht alle angegebenen Felder ausfüllen. Wir müssen nur das Feld Hostname ausfüllen, in das der Name des zu untersuchenden Systems und dessen Kurzbeschreibung eingetragen wird. Andere Optionen sind optional, z. B. die Angabe von Pfaden, in denen schlechte Hashes gespeichert werden, oder die, in die andere gehen oder die Zeitzone unserer Wahl festlegen of. Klicken Sie anschließend auf das Host hinzufügen Schaltfläche, um die von Ihnen angegebenen Details anzuzeigen.

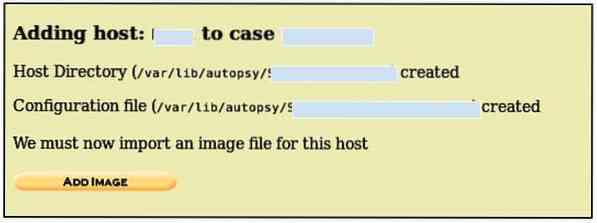

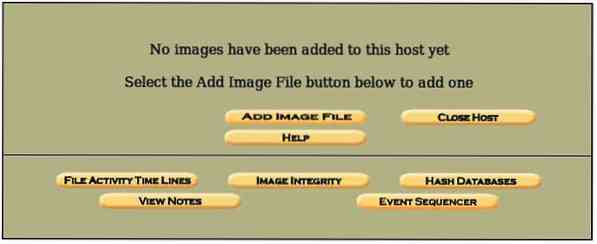

Jetzt ist der Host hinzugefügt und wir haben den Speicherort aller wichtigen Verzeichnisse, wir können das Bild hinzufügen, das analysiert werden soll. Klicke auf Bild hinzufügen Um eine Bilddatei hinzuzufügen, wird ein Bildschirm wie dieser angezeigt:

In einer Situation, in der Sie ein Image einer beliebigen Partition oder eines Laufwerks dieses bestimmten Computersystems erstellen müssen, können Sie das Image einer Festplatte mithilfe von dcfldd Nützlichkeit. Um das Bild zu erhalten, können Sie den folgenden Befehl verwenden,

[email protected]:~$ dcfldd if=bs=512 count=1 hash=

wenn=das Ziel der Fahrt, von der Sie ein Bild haben möchten

von=das Ziel, an dem ein kopiertes Bild gespeichert wird (kann alles sein, z.G., Festplatte, USB usw.)

bs= Blockgröße (Anzahl der gleichzeitig zu kopierenden Bytes)

hash=Hash-Typ (e.g md5, sha1, sha2 usw.) (Optional)

Wir können auch verwenden dd Dienstprogramm zum Erfassen eines Images eines Laufwerks oder einer Partition mit

[email protected]:~$ dd if=count=1 hash=

Es gibt Fälle, in denen wir wertvolle Daten haben RAM für eine forensische Untersuchung, also müssen wir den Physical Ram für die Speicheranalyse erfassen. Wir tun dies mit dem folgenden Befehl:

[email protected]:~$ dd if=/dev/fmem of=hash=

Wir können uns weiter anschauen dd verschiedene andere wichtige Optionen des Dienstprogramms zum Erfassen des Images einer Partition oder eines physischen RAMs mithilfe des folgenden Befehls:

[email protected]:~$ dd --helpdd-Hilfeoptionen

bs=BYTES bis zu BYTES Bytes gleichzeitig lesen und schreiben (Standard: 512);

überschreibt ibs und obs

cbs=BYTES BYTES-Bytes gleichzeitig konvertieren

conv=CONVS Konvertieren Sie die Datei gemäß der durch Kommas getrennten Symbolliste

count=N nur N Eingabeblöcke kopieren

ibs=BYTES bis zu BYTES Bytes gleichzeitig lesen (Standard: 512)

if=FILE aus FILE statt aus stdin lesen

iflag=FLAGS gemäß der durch Kommas getrennten Symbolliste lesen

obs=BYTES BYTES-Bytes gleichzeitig schreiben (Standard: 512)

of=FILE in FILE statt in stdout schreiben

oflag=FLAGS gemäß der durch Kommas getrennten Symbolliste schreiben

seek=N N obs-sized Blöcke am Anfang der Ausgabe überspringen

skip=N überspringe N ibs-große Blöcke am Anfang der Eingabe

status=LEVEL Der LEVEL der Informationen, die nach stderr gedruckt werden sollen;

'none' unterdrückt alles außer Fehlermeldungen,

'noxfer' unterdrückt die endgültige Transferstatistik,

'Fortschritt' zeigt periodische Transferstatistiken an

Auf N und BYTES können die folgenden multiplikativen Suffixe folgen:

c = 1, w = 2, b = 512, kB = 1000, K = 1024, MB = 1000 * 1000, M = 1024 * 1024, xM = M,

GB = 1000*1000*1000, G =1024*1024*1024 usw. für T, P, E, Z, Y.

Jedes CONV-Symbol kann sein:

ASCII von EBCDIC nach ASCII

ebcdic von ASCII zu EBCDIC

ibm von ASCII zu alternativem EBCDIC

block Datensätze mit Zeilenumbrüchen mit Leerzeichen in cbs-Größe auffüllen

unblock Ersetzen Sie abschließende Leerzeichen in Datensätzen der Größe cbs durch einen Zeilenumbruch

lcase Großbuchstaben in Kleinbuchstaben ändern

ucase Kleinbuchstaben in Großbuchstaben ändern

spärlich versuchen, die Ausgabe für NUL-Eingabeblöcke zu suchen, anstatt sie zu schreiben write

Swab jedes Paar von Eingabebytes austauschen

sync Fülle jeden Eingabeblock mit NULs auf ibs-size auf; wenn benutzt

mit einem Blockieren oder Entblocken, mit Leerzeichen anstelle von NULs auffüllen

excl fehlschlagen, wenn die Ausgabedatei bereits vorhanden ist

nocreat die Ausgabedatei nicht erstellen

notrunc die Ausgabedatei nicht abschneiden

noerror nach Lesefehlern fortfahren

fdatasync schreibt die Ausgabedateidaten physisch, bevor Sie fertig sind

fsync ebenso, aber auch Metadaten schreiben

Jedes FLAG-Symbol kann sein:

append Append-Modus (nur für die Ausgabe sinnvoll; conv=notrunc vorgeschlagen)

direct direct

Verzeichnis schlägt fehl, es sei denn, ein Verzeichnis

dsync synchronisierte E/A für Daten verwenden

sync ebenfalls, aber auch für Metadaten

fullblock akkumuliert vollständige Eingabeblöcke (nur bei Flag)

nonblock verwenden nicht blockierende E/A

noatime Zugriffszeit nicht aktualisieren

nocache Anfrage zum Löschen des Caches.

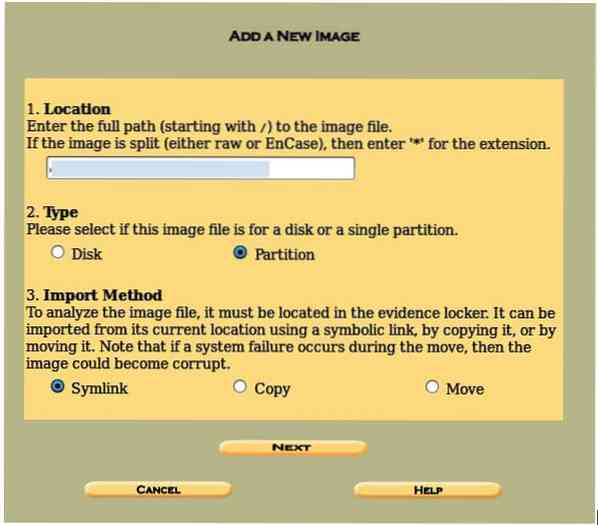

Wir verwenden ein Bild namens 8-jpeg-search-dd wir haben auf unserem system gespeichert. Dieses Bild wurde von Brian Carrier für Testfälle erstellt, um es bei der Autopsie zu verwenden, und ist im Internet für Testfälle verfügbar. Bevor wir das Bild hinzufügen, sollten wir jetzt den md5-Hash dieses Bildes überprüfen und es später vergleichen, nachdem wir es in den Beweisspeicher gebracht haben, und beide sollten übereinstimmen. Wir können die md5-Summe unseres Bildes generieren, indem wir den folgenden Befehl in unser Terminal eingeben:

[email protected]:~$ md5sum 8-jpeg-search-ddDas wird den Trick machen. Der Ort, an dem die Bilddatei gespeichert wird, ist /ubuntu/Desktop/8-jpeg-search-dd.

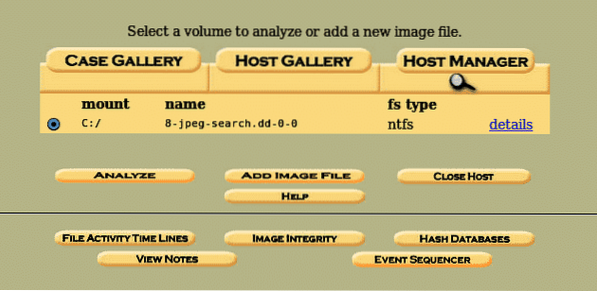

Wichtig ist, dass wir den gesamten Pfad eingeben müssen, in dem sich das Bild befindet.r /ubuntu/desktop/8-jpeg-search-dd in diesem Fall. Symlink ausgewählt ist, wodurch die Bilddatei nicht anfällig für Probleme im Zusammenhang mit dem Kopieren von Dateien wird. Manchmal erhalten Sie einen Fehler "Ungültiges Bild", überprüfen Sie den Pfad zur Bilddatei und stellen Sie sicher, dass der Schrägstrich "/” Gibt es. Klicke auf Nächster zeigt uns unsere Bilddetails mit Dateisystem Art, Laufwerk montieren, und der md5 Wert unserer Bilddatei. Klicke auf Hinzufügen um die Bilddatei in den Beweisspeicher zu legen und klicken Sie auf OK. Ein Bildschirm wie dieser wird angezeigt:

Hier bekommen wir erfolgreich das Bild und ab zu unserem Analysieren Teil zur Analyse und zum Abruf wertvoller Daten im Sinne der digitalen Forensik. Bevor wir zum Abschnitt "Analysieren" übergehen, können wir die Bilddetails überprüfen, indem wir auf die Option "Details" klicken.

Dadurch erhalten wir Details zur Bilddatei wie das verwendete Dateisystem (NTFS in diesem Fall), die Mount-Partition, den Namen des Images, und ermöglicht eine schnellere Suche nach Schlüsselwörtern und die Datenwiederherstellung durch Extrahieren von Strings ganzer Volumes und auch nicht zugewiesener Speicherplätze. Nachdem Sie alle Optionen durchgegangen sind, klicken Sie auf die Schaltfläche Zurück. Bevor wir nun unsere Bilddatei analysieren, müssen wir die Integrität des Bildes überprüfen, indem wir auf die Schaltfläche Bildintegrität klicken und einen md5-Hash unseres Bildes generieren.

Es ist wichtig zu beachten, dass dieser Hash dem entspricht, den wir zu Beginn des Verfahrens durch die md5-Summe generiert haben. Wenn es fertig ist, klicken Sie auf Schließen.

Analyse:

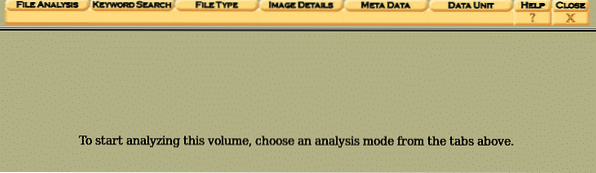

Nachdem wir nun unseren Fall erstellt, ihm einen Hostnamen gegeben, eine Beschreibung hinzugefügt und die Integritätsprüfung durchgeführt haben, können wir die Analyseoption bearbeiten, indem wir auf klicken Analysieren Taste.

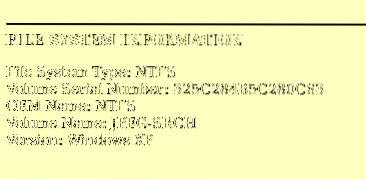

Wir können verschiedene Analysemodi sehen, d.h.e., Dateianalyse, Stichwortsuche, Dateityp, Bilddetails, Dateneinheit. Zuerst klicken wir auf Bilddetails, um die Dateiinformationen zu erhalten.

Wir können wichtige Informationen zu unseren Bildern wie den Dateisystemtyp, den Betriebssystemnamen und das Wichtigste, die Seriennummer, sehen. Die Seriennummer des Volumes ist vor Gericht wichtig, da sie zeigt, dass das von Ihnen analysierte Bild dasselbe oder eine Kopie ist.

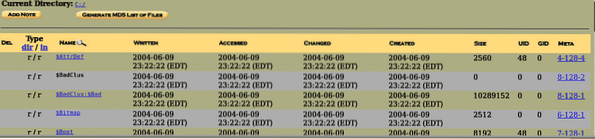

Werfen wir einen Blick auf die Datenanalyse Möglichkeit.

Wir können eine Reihe von Verzeichnissen und Dateien im Bild finden. Sie werden in der Standardreihenfolge aufgelistet und wir können in einem Dateibrowsermodus navigieren. Auf der linken Seite sehen wir das aktuell angegebene Verzeichnis und unten sehen wir einen Bereich, in dem nach bestimmten Schlüsselwörtern gesucht werden kann.

Vor dem Dateinamen stehen 4 Felder mit dem Namen geschrieben, zugegriffen, geändert, erstellt. Geschrieben bedeutet das Datum und die Uhrzeit, in die die Datei zuletzt geschrieben wurde, Zugegriffen bedeutet, wann zuletzt auf die Datei zugegriffen wurde (in diesem Fall ist nur das Datum zuverlässig), Geändert bedeutet, wann die beschreibenden Daten der Datei das letzte Mal geändert wurden, Erstellt bedeutet das Datum und die Uhrzeit, zu der die Datei erstellt wurde, und Metadaten zeigt die Informationen über die Datei außer allgemeinen Informationen an.

Oben sehen wir eine Option von Generieren von md5-Hashes der Dateien. Und auch hier wird die Integrität aller Dateien sichergestellt, indem die md5-Hashes aller Dateien im aktuellen Verzeichnis generiert werden.

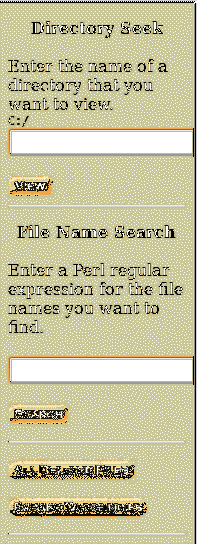

Die linke Seite des Datenanalyse Registerkarte enthält vier Hauptoptionen, i.e., Verzeichnissuche, Dateinamensuche, alle gelöschten Dateien, Verzeichnisse erweitern. Verzeichnis suchen ermöglicht es Benutzern, die gewünschten Verzeichnisse zu durchsuchen. Suche nach Dateinamen ermöglicht die Suche nach bestimmten Dateien im angegebenen Verzeichnis,

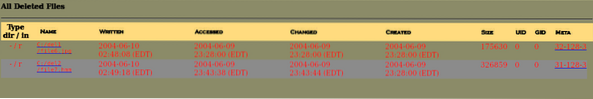

Alle gelöschten Dateien die gelöschten Dateien aus einem Bild mit demselben Format enthalten, d. h.e., geschrieben, aufgerufen, erstellt, Metadaten und geänderte Optionen und werden wie unten angegeben in Rot angezeigt:

Wir können sehen, dass die erste Datei a . ist jpeg Datei, aber die zweite Datei hat die Erweiterung "hmm". Sehen wir uns die Metadaten dieser Datei an, indem wir ganz rechts auf Metadaten klicken.

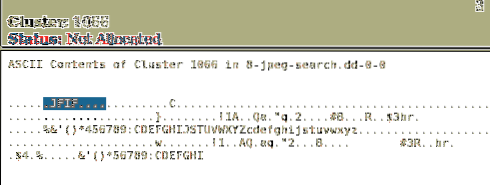

Wir haben festgestellt, dass die Metadaten a JFIF Eintrag, was bedeutet JPEG-Dateiaustauschformat, Wir bekommen also, dass es sich nur um eine Bilddatei mit der Erweiterung „hm”. Verzeichnisse erweitern erweitert alle Verzeichnisse und ermöglicht einem größeren Bereich, mit Verzeichnissen und Dateien innerhalb der angegebenen Verzeichnisse zu arbeiten.

Sortieren der Dateien:

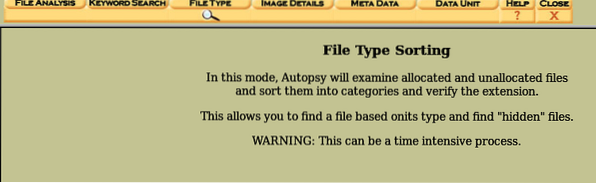

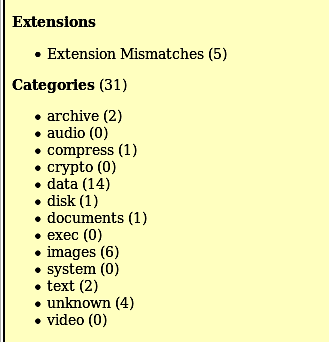

Es ist nicht möglich, die Metadaten aller Dateien zu analysieren, daher müssen wir sie sortieren und analysieren, indem wir die vorhandenen, gelöschten und nicht zugeordneten Dateien sortieren Dateityp Tab.'

Um die Dateikategorien so zu sortieren, dass wir diejenigen mit derselben Kategorie problemlos überprüfen können. Dateityp hat die Möglichkeit, den gleichen Dateityp in eine Kategorie zu sortieren, d. h.e., Archive, Audio, Video, Bilder, Metadaten, Exec-Dateien, Textdateien, Dokumente, komprimierte Dateien, usw.

Eine wichtige Sache beim Anzeigen sortierter Dateien ist, dass Autopsy das Anzeigen von Dateien hier nicht zulässt; Stattdessen müssen wir zu dem Ort navigieren, an dem diese gespeichert sind, und sie dort anzeigen. Um zu erfahren, wo sie gespeichert sind, klicken Sie auf das Sortierte Dateien anzeigen Option auf der linken Seite des Bildschirms. Der Ort, den es uns gibt, ist derselbe, den wir beim Erstellen des Falls im ersten Schritt angegeben haben.e./var/lib/autopsie/

Um den Fall erneut zu öffnen, öffnen Sie einfach die Autopsie und klicken Sie auf eine der Optionen "Offener Fall.”

Fall: 2

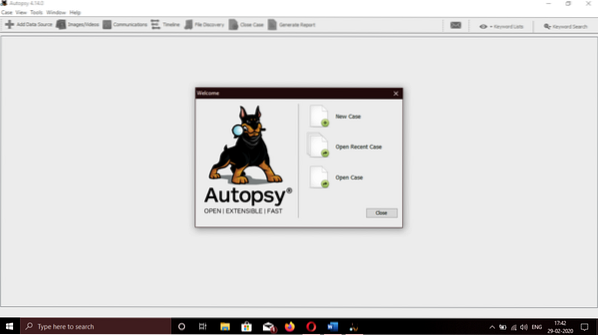

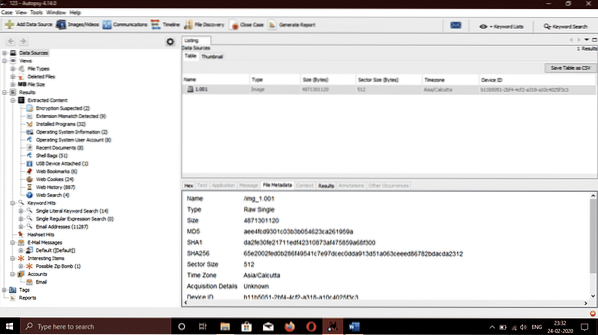

Lassen Sie uns einen Blick auf die Analyse eines anderen Bildes mit Autopsy auf einem Windows-Betriebssystem werfen und herausfinden, welche wichtigen Informationen wir von einem Speichergerät erhalten können. Als erstes müssen wir einen neuen Fall erstellen. Wir können dies tun, indem wir auf der Homepage der Autopsie auf eine von drei Optionen (Offener Fall, Neuer Fall, Neuer offener Fall) klicken. Nachdem wir darauf geklickt haben, sehen wir einen Bildschirm wie diesen:

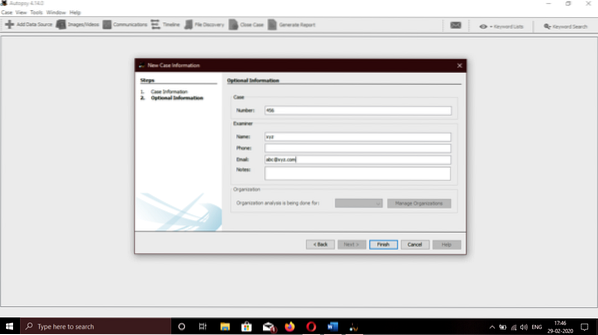

Geben Sie den Fallnamen und den Pfad an, in dem die Dateien gespeichert werden sollen, und geben Sie dann die Details wie erwähnt ein, d.e., den Fallnamen, die Namen des Prüfers und die Beschreibung des Falls, um unsere Informationen und Beweise für diese Untersuchung zu organisieren. In den meisten Fällen gibt es mehr als einen Prüfer, der die Untersuchung durchführt.

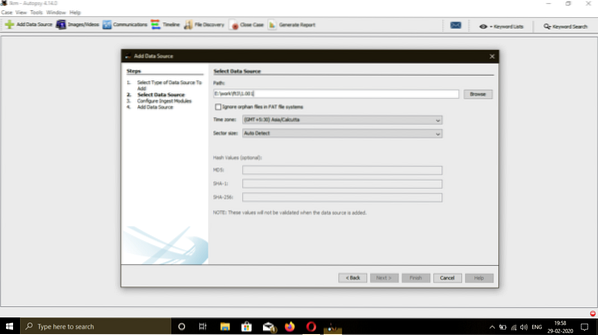

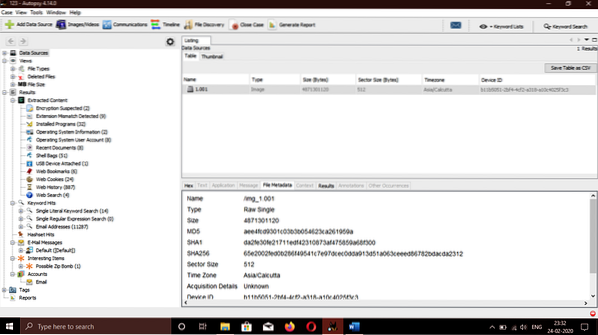

Geben Sie nun das Bild an, das Sie untersuchen möchten. E01(Format für Sachverständige), AFF(erweitertes Forensikformat), Rohformat (DD) und speicherforensische Bilder sind kompatibel. Wir haben ein Bild unseres Systems gespeichert. Dieses Bild wird in dieser Untersuchung verwendet. Wir sollten den vollständigen Pfad zum Bildspeicherort angeben.

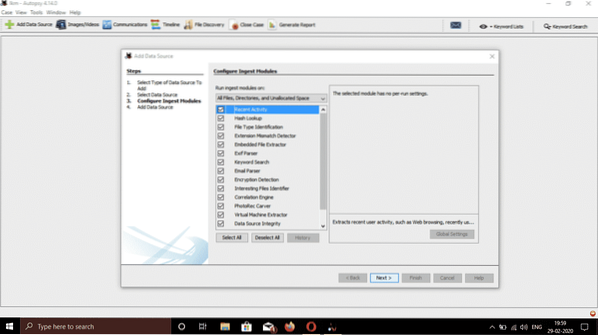

Sie werden aufgefordert, verschiedene Optionen wie Zeitachsenanalyse, Filterung von Hashes, Carving-Daten, Exif-Daten, Erfassen von Webartefakten, Schlüsselwortsuche, E-Mail-Parser, Extraktion eingebetteter Dateien, Überprüfung der letzten Aktivitäten usw. auszuwählen. Klicken Sie auf Alles auswählen, um die beste Erfahrung zu erhalten, und klicken Sie auf die Schaltfläche Weiter.

Wenn alles fertig ist, klicken Sie auf Fertig stellen und warten Sie, bis der Vorgang abgeschlossen ist.

Analyse:

Es gibt zwei Arten von Analysen, Tote Analyse, und Live-Analyse:

Eine tote Prüfung tritt auf, wenn ein festgeschriebener Untersuchungsrahmen verwendet wird, um die Informationen aus einem spekulierten Rahmen zu untersuchen. Zu dem Zeitpunkt, an dem das passiert, Das Sleuth-Kit Autopsie kann in einem Bereich laufen, in dem die Gefahr von Schäden beseitigt ist. Autopsie und The Sleuth Kit bieten Hilfe für Raw-, Expert Witness- und AFF-Formate.

Eine Live-Untersuchung findet statt, wenn das Presume-Framework während der Ausführung aufgebrochen wird. In diesem Fall, Das Sleuth-Kit Autopsie kann in jedem Bereich laufen (alles andere als auf engstem Raum). Dies wird oft während der Ereignisreaktion verwendet, während die Episode bestätigt wird.

Bevor wir nun unsere Bilddatei analysieren, müssen wir die Integrität des Bildes überprüfen, indem wir auf die Schaltfläche Bildintegrität klicken und einen md5-Hash unseres Bildes generieren. Es ist wichtig zu beachten, dass dieser Hash dem entspricht, den wir zu Beginn des Vorgangs für das Bild hatten. Bild-Hash ist wichtig, da er sagt, ob das gegebene Bild manipuliert wurde oder nicht.

inzwischen, Autopsie hat sein Verfahren abgeschlossen und wir haben alle Informationen, die wir brauchen.

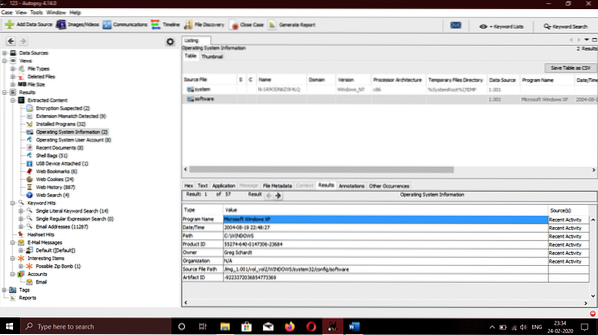

- Zunächst beginnen wir mit grundlegenden Informationen wie dem verwendeten Betriebssystem, der letzten Anmeldung des Benutzers und der letzten Person, die während eines Missgeschicks auf den Computer zugegriffen hat. Dafür gehen wir zu Ergebnisse > Extrahierter Inhalt > Betriebssysteminformationen Operating auf der linken Seite des Fensters.

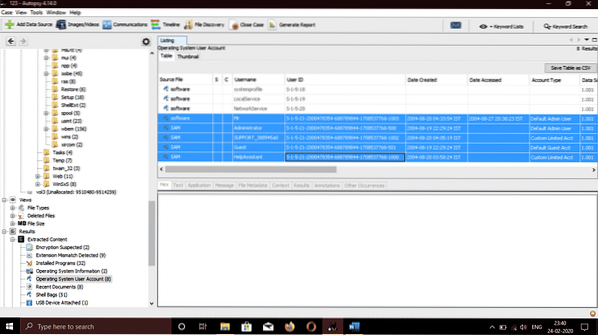

Um die Gesamtzahl der Konten und alle verknüpften Konten anzuzeigen, gehen wir zu Ergebnisse > Extrahierter Inhalt > Benutzerkonten des Betriebssystems. Wir sehen einen Bildschirm wie diesen:

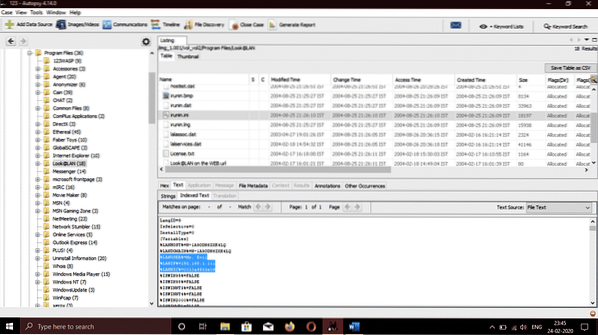

Die Informationen wie die letzte Person, die auf das System zugreift, und vor dem Benutzernamen gibt es einige Felder mit dem Namen aufgerufen, geändert, erstellt. Zugegriffen bedeutet den letzten Zugriff auf das Konto (in diesem Fall ist nur das Datum zuverlässig) und cgelesen bedeutet Datum und Uhrzeit der Kontoerstellung. Wir können sehen, dass der letzte Benutzer, der auf das System zugegriffen hat, benannt wurde Herr. Böse.

Lass uns zu ... gehen Programmdateien Ordner an C Laufwerk auf der linken Seite des Bildschirms, um die physische Adresse und die Internetadresse des Computersystems zu ermitteln.

Wir können das sehen IP (Internet Protocol)-Adresse und die MAC Adresse des aufgeführten Computersystems.

Gehen wir zu Ergebnisse > Extrahierter Inhalt > Installierte Programme, Wir sehen hier die folgende Software, die bei der Ausführung bösartiger Aufgaben im Zusammenhang mit dem Angriff verwendet wird.

- Cain & abel: Ein leistungsstarkes Tool zum Paket-Sniffing und Passwort-Cracking-Tool für das Paket-Sniffing.

- Anonymizer: Ein Tool zum Verbergen von Spuren und Aktivitäten, die der böswillige Benutzer ausführt.

- Ethereal: Ein Tool zum Überwachen des Netzwerkverkehrs und zum Erfassen von Paketen in einem Netzwerk.

- Nettes FTP: Eine FTP-Software.

- NetStumbler: Ein Tool zum Auffinden eines drahtlosen Zugangspunkts

- WinPcap: Ein renommiertes Tool, das für den Netzwerkzugriff auf Verbindungsschicht in Windows-Betriebssystemen verwendet wird. Es bietet Low-Level-Zugang zum Netzwerk.

In dem /Windows/system32 Standort, können wir die E-Mail-Adressen finden, die der Benutzer verwendet hat. Wir sehen MSN E-Mail-, Hotmail-, Outlook-E-Mail-Adressen. Wir können auch die sehen SMTP E-Mail-Adresse gleich hier.

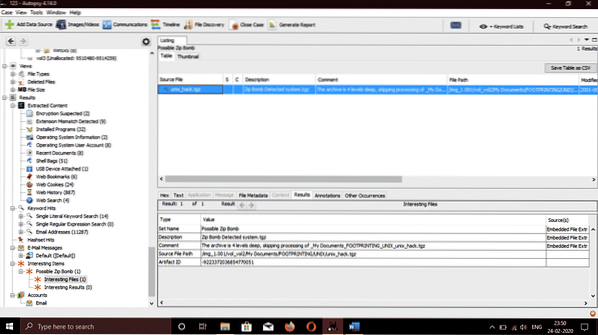

Lass uns an einen Ort gehen, an dem Autopsie speichert mögliche schädliche Dateien vom System files. Navigieren Sie zu Ergebnisse > Interessante Artikel, und wir sehen eine Zip-Bombe namens unix_hack.tgz.

Als wir zum navigierten /Recycler Speicherort haben wir 4 gelöschte ausführbare Dateien namens DC1 gefunden.exe, DC2.exe, DC3.exe und DC4.exe.

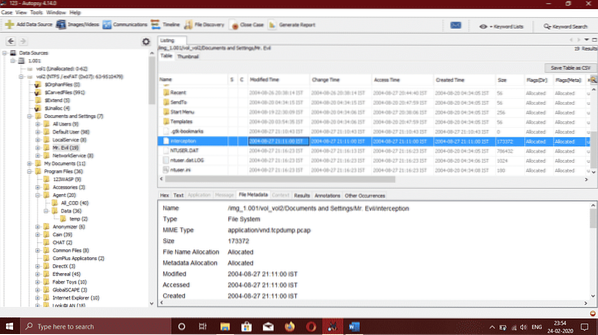

- Ätherisch, ein renommiertes schnüffeln Ein Tool, mit dem alle Arten von kabelgebundenem und kabellosem Netzwerkverkehr überwacht und abgefangen werden können, wird ebenfalls entdeckt. Wir haben die erfassten Pakete wieder zusammengesetzt und das Verzeichnis, in dem sie gespeichert sind, ist /Unterlagen, der Dateiname in diesem Ordner ist Abfangen.

Wir können in dieser Datei die Daten sehen, die das Browser-Opfer verwendet hat, und den Typ des drahtlosen Computers und haben herausgefunden, dass es der Internet Explorer unter Windows CE war. Die Websites, auf die das Opfer zugegriffen hat, waren YAHOO und MSN .com, und dies wurde auch in der Interception-Datei gefunden.

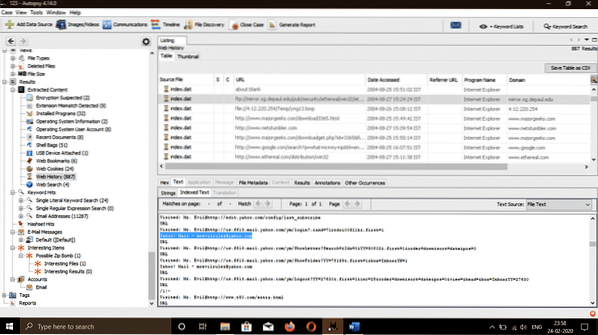

Beim Entdecken von Inhalten von Ergebnisse > Extrahierter Inhalt > Webverlauf,

Wir können die Metadaten bestimmter Dateien, den Verlauf des Benutzers, die von ihm besuchten Websites und die E-Mail-Adressen, die er für die Anmeldung angegeben hat, sehen.

Gelöschte Dateien wiederherstellen:

Im vorherigen Teil des Artikels haben wir herausgefunden, wie man wichtige Informationen aus einem Bild eines beliebigen Geräts extrahiert, das Daten wie Mobiltelefone, Festplatten, Computersysteme usw. speichern kann. Unter den grundlegendsten Talenten für einen forensischen Agenten ist die Wiederherstellung gelöschter Aufzeichnungen vermutlich die wichtigste. Wie Sie wahrscheinlich wissen, verbleiben „gelöschte“ Dokumente auf dem Speichergerät, es sei denn, es wird überschrieben. Das Löschen dieser Datensätze macht das Gerät grundsätzlich zum Überschreiben zugänglich. Dies bedeutet, dass, wenn der Verdächtige Beweisaufzeichnungen gelöscht hat, bis sie vom Dokumentenrahmen überschrieben werden, sie für uns zugänglich bleiben, um sie wiederzuerlangen.

Jetzt werden wir uns ansehen, wie Sie die gelöschten Dateien oder Datensätze mit wiederherstellen können Das Sleuth-Kit Autopsie. Befolgen Sie alle oben genannten Schritte, und wenn das Bild importiert wird, sehen wir einen Bildschirm wie diesen:

Auf der linken Seite des Fensters, wenn wir die Datentypen Option sehen wir eine Reihe von Kategorien mit dem Namen Archive, Audio, Video, Bilder, Metadaten, Exec-Dateien, Textdateien, Dokumente (html, pdf, word, .ppx usw.) , komprimierte Dateien. Wenn wir auf . klicken Bilder, es werden alle wiederhergestellten Bilder angezeigt.

Etwas weiter unten, in der Unterkategorie von Datentypen, wir sehen einen Optionsnamen Gelöschte Dateien. Wenn Sie darauf klicken, sehen wir im unteren rechten Fenster einige andere Optionen in Form von beschrifteten Registerkarten zur Analyse analysis. Die Registerkarten sind benannt Hex, Ergebnis, indizierter Text, Strings, und Metadaten. Auf der Registerkarte Metadaten sehen wir vier Namen geschrieben, zugegriffen, geändert, erstellt. Geschrieben bedeutet das Datum und die Uhrzeit, in die die Datei zuletzt geschrieben wurde, Zugegriffen bedeutet, wann zuletzt auf die Datei zugegriffen wurde (in diesem Fall ist nur das Datum zuverlässig), Geändert bedeutet, wann die beschreibenden Daten der Datei das letzte Mal geändert wurden, Erstellt bedeutet das Datum und die Uhrzeit, zu der die Datei erstellt wurde. Um nun die gewünschte gelöschte Datei wiederherzustellen, klicken Sie auf die gelöschte Datei und wählen Sie Export. Es wird nach einem Ort gefragt, an dem die Datei gespeichert werden soll, wählen Sie einen Ort aus und klicken Sie auf OK. Verdächtige versuchen häufig, ihre Spuren zu verwischen, indem sie verschiedene wichtige Dateien löschen. Als Forensiker wissen wir, dass diese Dokumente, bis sie vom Dateisystem überschrieben werden, wiederhergestellt werden können.

Fazit:

Wir haben uns das Verfahren zum Extrahieren der nützlichen Informationen aus unserem Zielbild mit angesehen Das Sleuth-Kit Autopsie statt Einzelwerkzeugen. Eine Autopsie ist die erste Wahl für jeden forensischen Ermittler und wegen ihrer Geschwindigkeit und Zuverlässigkeit. Autopsy verwendet mehrere Kernprozessoren, die die Hintergrundprozesse parallel ausführen, was die Geschwindigkeit erhöht und uns in kürzerer Zeit Ergebnisse liefert und die gesuchten Schlüsselwörter anzeigt, sobald sie auf dem Bildschirm gefunden werden. In einer Zeit, in der forensische Tools eine Notwendigkeit sind, bietet Autopsy die gleichen Kernfunktionen kostenlos wie andere kostenpflichtige forensische Tools.

Autopsy geht dem Ruf einiger kostenpflichtiger Tools voraus und bietet einige zusätzliche Funktionen wie Registrierungsanalyse und Webartefaktanalyse, die die anderen Tools nicht bieten. Eine Autopsie ist bekannt für ihren intuitiven Umgang mit der Natur. Ein kurzer Rechtsklick öffnet das aussagekräftige Dokument. Das impliziert so gut wie keine Zeit, um herauszufinden, ob auf unserem Bild, Telefon oder PC, der betrachtet wird, explizite Verfolgungsbegriffe enthalten sind. Benutzer können auch zurückverfolgen, wenn tiefgreifende Quests zu Sackgassen werden, indem sie die Rück- und Vorwärts-Historie verwenden, um ihren Mitteln zu folgen. Videos können auch ohne äußere Anwendungen angezeigt werden, was die Nutzung beschleunigt.

Thumbnail-Perspektiven, Aufnahme- und Dokumenttyp-Anordnung, das Herausfiltern der guten Dateien und das Markieren für schrecklich, die Verwendung von benutzerdefinierten Hash-Set-Trennungen sind nur ein Teil der verschiedenen Highlights, die auf . zu finden sind Das Sleuth-Kit Autopsie Version 3 bietet wesentliche Verbesserungen gegenüber Version 2.Basis Technology hat im Allgemeinen die Arbeit an Version 3 subventioniert, wo Brian Carrier, der einen Großteil der Arbeit an früheren Versionen von Autopsie, ist CTO und Leiter der fortgeschrittenen Kriminologie. Er gilt ebenfalls als Linux-Meister und hat Bücher zum Thema Measable Information Mining verfasst und Basis Technology erstellt Das Detektiv-Kit. Daher können sich die Kunden höchstwahrscheinlich wirklich sicher sein, einen anständigen Artikel zu erhalten, einen Artikel, der in naher Zukunft nicht verschwinden wird und der wahrscheinlich auch in den kommenden Jahren rundum erhalten bleiben wird.

Phenquestions

Phenquestions