Was ist Portfilterung??

Portfilterung ist die Methode zum Filtern von Paketen basierend auf der Portnummer. Um mehr über das Filtern nach IP in Wireshark zu erfahren, folgen Sie bitte dem folgenden Link:

https://linuxhint.com/filter_by_ip_wireshark/

Absicht des Artikels:

In diesem Artikel werden wir versuchen, einige bekannte Ports durch die Wireshark-Analyse zu verstehen.

Was sind die wichtigen Häfen?

Es gibt viele Arten von Häfen. Hier die Zusammenfassung:

- Ports 0 bis 1023 sind bekannte Ports.

- Die Ports 1024 bis 49151 sind registrierte Ports.

- Ports 49152 bis 65535 sind öffentliche Ports.

Analyse in Wireshark:

Bevor wir Filter in Wireshark verwenden, sollten wir wissen, welcher Port für welches Protokoll verwendet wird. Hier sind einige Beispiele:

| Protokoll [Anwendung] | Port-Nummer |

| TCP-[HTTP] | 80 |

| TCP [FTP-Daten] | 20 |

| TCP [FTP-Steuerung] | 21 |

| TCP/UDP [Telnet] | 23 |

| TCP/UDP [DNS] | 53 |

| UDP [DHCP] | 67,68 |

| TCP-[HTTPS] | 443 |

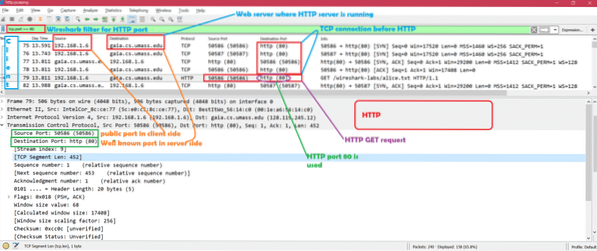

1. Port 80: Port 80 wird von HTTP verwendet. Sehen wir uns eine HTTP-Paketerfassung an.

Hier 192.168.1.6 versucht, auf den Webserver zuzugreifen, auf dem der HTTP-Server ausgeführt wird. Der Zielport sollte also Port 80 sein. Jetzt stellen wir „tcp.Hafen == 80” als Wireshark-Filter und sehen Sie nur Pakete, deren Port 80 . ist.

Hier ist der Erklärungs-Screenshot

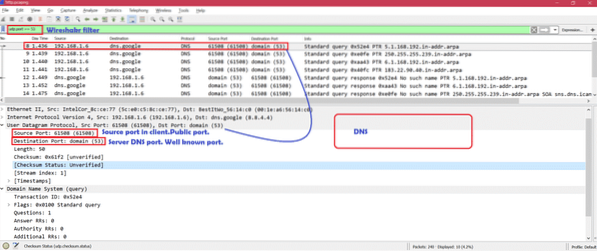

2. Port 53: Port 53 wird von DNS verwendet. Sehen wir uns eine DNS-Paketerfassung an.

Hier 192.168.1.6 versucht, eine DNS-Abfrage zu senden. Der Zielport sollte also Port 53 sein. Jetzt stellen wir „udp.Hafen == 53” als Wireshark-Filter und sehen Sie nur Pakete, deren Port 53 . ist.

3. Port 443: Port 443 wird von HTTPS verwendet. Sehen wir uns eine HTTPS-Paketerfassung an.

Jetzt stellen wir „tcp.Hafen == 443” als Wireshark-Filter und sehen nur HTTPS-Pakete.

Hier ist die Erklärung mit Screenshot

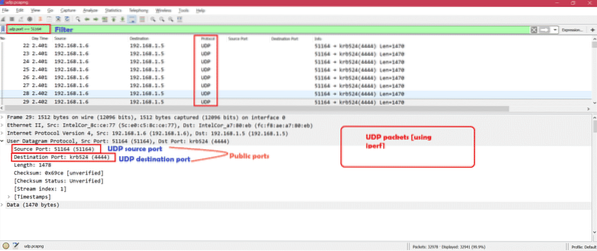

4. Öffentlicher/registrierter Port:

Wenn wir nur UDP über Iperf ausführen, können wir sehen, dass sowohl Quell- als auch Zielports von registrierten/öffentlichen Ports verwendet werden.

Hier ist der Screenshot mit Erklärung

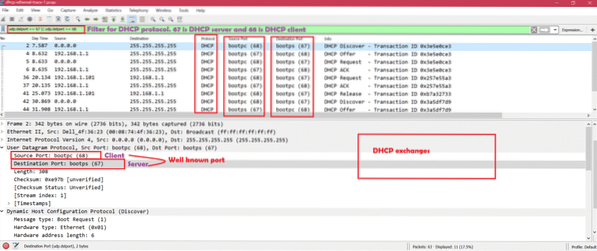

5. Port 67, 68: Port 67,68 wird von DHCP verwendet. Sehen wir uns eine DHCP-Paketerfassung an.

Jetzt stellen wir „udp.Zielport == 67 || udp.Zielport == 68” als Wireshark-Filter und sehen nur DHCP-bezogene Pakete.

Hier ist die Erklärung mit Screenshot

Zusammenfassung:

Für die Portfilterung in Wireshark sollten Sie die Portnummer kennen.

Falls kein fester Port vorhanden ist, verwendet das System registrierte oder öffentliche Ports. Der Portfilter macht Ihre Analyse einfach, um alle Pakete an den ausgewählten Port anzuzeigen.

Phenquestions

Phenquestions