Installation

John The Ripper kann auf viele Arten installiert werden. Einige gebräuchliche sind, dass wir es mit apt-get oder snap installieren können. Öffnen Sie das Terminal und führen Sie die folgenden Befehle aus.

[email protected]:~$ sudo apt-get install john -yDadurch wird ein Installationsvorgang eingeleitet. Wenn es fertig ist, geben Sie 'John' in das Terminal ein.

[email protected]:~$ JohnJohn the Ripper 1.9.0-Jumbo-1 OMP [linux-gnu 64-bit 64 AVX2 AC]

Copyright (c) 1996-2019 von Solar Designer und anderen

Homepage: http://www.offene Wand.com/John/

Das bedeutet John the Ripper v1.9.0 ist jetzt auf Ihrem Gerät installiert. Wir können die Homepage-URL sehen, die uns zur Website von Open-wall führt sending. Und die unten angegebene Verwendung zeigt an, wie das Dienstprogramm verwendet wird.

Es kann auch über Snap heruntergeladen und installiert werden. Sie müssen Snap installieren, wenn Sie es noch nicht haben.

[email protected]:~$ sudo apt update[email protected]:~$ sudo apt install snapd

Und dann JohnTheRipper per Snap installieren.

[email protected]:~$ sudo snap install John-the-RipperPasswörter knacken mit JohnTheRipper

JohnTheRipper ist also auf Ihrem Computer installiert. Nun zum interessanten Teil, wie man damit Passwörter knackt. Geben Sie 'John' in das Terminal ein. Das Terminal zeigt Ihnen folgendes Ergebnis:

[email protected]:~$ JohnJohn the Ripper 1.9.0-Jumbo-1 OMP [linux-gnu 64-bit 64 AVX2 AC]

Copyright (c) 1996-2019 von Solar Designer und anderen

Homepage: http://www.offene Wand.com/John/

Unterhalb der Homepage wird NUTZUNG angegeben als:

Verwendung: john [OPTIONEN] [PASSWORD-FILES]

Anhand der Verwendung können wir feststellen, dass Sie nur Ihre Passwortdatei(en) und die gewünschte(n) Option(en) angeben müssen. Unterhalb der Verwendung sind verschiedene OPTIONEN aufgeführt, die uns verschiedene Möglichkeiten bieten, wie der Angriff ausgeführt werden kann.

Einige der verschiedenen verfügbaren Optionen sind:

-Single

- Standardmodus mit Standard- oder benannten Regeln.

-Wortliste

- Wortlistenmodus, Wortlistenwörterbuch aus einer DATEI oder Standardeingabe lesen or

-Codierung

- Eingabekodierung (zB. UTF-8, ISO-8859-1).

-Regeln

- Aktivieren Sie Regeln zur Wortverknappung, indem Sie Standard- oder benannte Regeln verwenden using.

-inkrementell

- „inkrementeller“ Modus

-extern

- externer Modus oder Wortfilter

-wiederherstellen = NAME

- Wiederherstellen einer unterbrochenen Sitzung [Name genannt]

-Sitzung = NAME

- Benennen Sie eine neue Sitzung NAME

-Status = NAME

- Druckstatus einer Sitzung [Name genannt]

-Show

- Geknackte Passwörter anzeigen.

-Prüfung

- Führen Sie Tests und Benchmarks durch.

-Salze

- Salze laden.

-Gabel = N

- Erstellen Sie N Prozesse zum Knacken.

-Topf = NAME

- pot-Datei zu verwenden

-Liste = WAS

- listet WELCHE Fähigkeiten auf. -list=help zeigt mehr zu dieser Option.

-format = NAME

- Gib John den Hash-Typ. e.g, -format=raw-MD5, -format=SHA512

Verschiedene Modi in JohnTheRipper

Standardmäßig versucht John „single“, dann „wordlist“ und schließlich „inkremental“. Modi können als Methode verstanden werden, mit der John Passwörter knackt. Sie haben vielleicht schon von verschiedenen Arten von Angriffen wie Wörterbuchangriff, Bruteforce-Angriff usw. gehört. Genau das nennen wir Johns Modi. Wortlisten mit möglichen Passwörtern sind für einen Wörterbuchangriff unerlässlich. Neben den oben aufgeführten Modi unterstützt John auch einen anderen Modus namens External Mode. Sie können wählen, ob Sie eine Wörterbuchdatei auswählen oder mit John The Ripper Brute-Force machen möchten, indem Sie alle möglichen Permutationen in den Passwörtern ausprobieren. Die Standardkonfiguration beginnt mit dem Single-Crack-Modus, vor allem, weil es schneller und noch schneller ist, wenn Sie mehrere Passwortdateien gleichzeitig verwenden. Der leistungsstärkste verfügbare Modus ist der inkrementelle Modus. Es wird verschiedene Kombinationen ausprobieren, während es knackt. Der externe Modus verwendet, wie der Name schon sagt, benutzerdefinierte Funktionen, die Sie selbst schreiben, während der Wortlistenmodus eine als Argument für die Option angegebene Wortliste verwendet und einen einfachen Wörterbuchangriff auf Passwörter versucht.

[email protected]:~$ John Passwort-Datei -w WortlisteJohn wird jetzt damit beginnen, Tausende von Passwörtern zu überprüfen. Das Knacken von Passwörtern ist CPU-intensiv und ein sehr langer Prozess, daher hängt die benötigte Zeit von Ihrem System und der Stärke des Passworts ab. Es kann Tage dauern. Wenn das Passwort tagelang nicht mit einer leistungsstarken CPU geknackt wird, ist es ein sehr gutes Passwort. Wenn es wirklich Crucia ist; das Passwort zu knacken und dann das System zu verlassen, bis John es knackt… Wie bereits erwähnt, kann dies viele Tage dauern.

Wenn es knackt, können Sie den Status überprüfen, indem Sie eine beliebige Taste drücken. Um eine Angriffssitzung zu beenden, drücken Sie einfach 'q' oder Strg + C.

Sobald es das Passwort gefunden hat, wird es auf dem Terminal angezeigt. Alle geknackten Passwörter werden in einer Datei namens . gespeichert ~/.John John.Topf.

Es zeigt Passwörter in $[HASH]: Format.

$dynamic_0$827ccb0eea8a706c4c34a16891f84e7b:12345

Lass uns ein Passwort knacken. Zum Beispiel haben wir einen MD5-Passwort-Hash, den wir knacken müssen.

bd9059497b4af2bb913a8522747af2deWir werden dies in einer Datei ablegen, sagen Sie Passwort.hash und speichere es im Benutzer:

Sie können einen beliebigen Benutzernamen eingeben, es ist nicht erforderlich, einen bestimmten zu haben.

Jetzt knacken wir es!

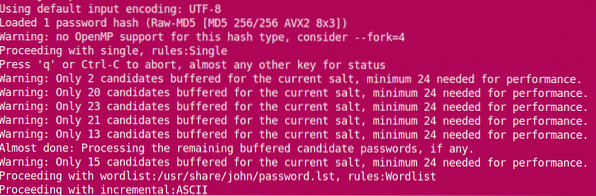

[email protected]:~$ John Passwort.hash --format=Raw-MD5Es beginnt das Passwort zu knacken.

Wir sehen, dass John Hash aus der Datei lädt und mit dem 'Single'-Modus beginnt. Im weiteren Verlauf wird es in die Wortliste aufgenommen, bevor es inkrementell wird. Wenn es das Passwort knackt, stoppt es die Sitzung und zeigt die Ergebnisse an.

Passwort kann später auch eingesehen werden durch:

[email protected]:~$ John Passwort.hash --format=Raw-MD5 --showAdministrator: Smaragd

1 Passwort-Hash geknackt, 0 übrig

Auch von ~/.John John.Topf :

[email protected]:~$ Katze ~/.John John.Topf

$dynamic_0$bd9059497b4af2bb913a8522747af2de:emerald

$dynamic_0$827ccb0eea8a706c4c34a16891f84e7b:12345

Das Passwort lautet also Smaragd.

Das Internet ist voll von modernen Tools zum Knacken von Passwörtern und Dienstprogrammen. JohnTheRipper mag viele Alternativen haben, aber es ist eine der besten, die es gibt. Viel Spaß beim Knacken!

Phenquestions

Phenquestions