Was bedeutet Open Port??

Bevor wir uns eingehender mit der Überprüfung offener Ports befassen, lassen Sie uns zunächst wissen, was offene Ports bedeuten. Ein Open Port oder ein Listening-Port ist der Port, auf dem eine Anwendung ausgeführt wird. Die laufende Anwendung lauscht an einem Port, und wir können mit dieser Anwendung über diesen lauschenden Port kommunizieren. Wenn eine Anwendung auf einem Port läuft und wir versuchen, eine andere Anwendung auf demselben Port auszuführen, gibt der Kernel einen Fehler aus. Dies ist einer von vielen Gründen, warum wir vor dem Ausführen von Anwendungen nach offenen Ports suchen.

Offene Ports mit nmap auflisten

Network Mapper, bekannt als nmap, ist ein quelloffenes und kostenloses Tool, das verwendet wird, um Ports auf einem System zu scannen. Es wird verwendet, um Schwachstellen zu finden, Netzwerke zu entdecken und offene Ports zu finden. In diesem Abschnitt verwenden wir nmap, um eine Liste der offenen Ports auf einem System zu erhalten. Aktualisieren Sie zunächst den Cache unter Ubuntu, bevor Sie nmap installieren:

[email protected]:~$ sudo apt-get update -yNmap kann mit dem folgenden Befehl im Terminal installiert werden:

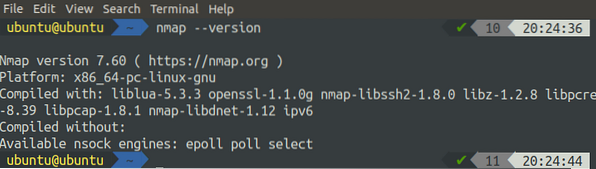

[email protected]:~$ sudo apt-get install nmap -yÜberprüfen Sie nach der Installation von nmap die Installation, indem Sie die Version von nmap überprüfen:

[email protected]:~$ nmap --version

Wenn es die Version von nmap angibt, ist es perfekt installiert, andernfalls versuchen Sie die obigen Befehle erneut, um nmap richtig zu installieren. Nmap wird verwendet, um mehrere mit Netzwerken verbundene Aufgaben auszuführen, und das Port-Scannen ist eine dieser Aufgaben. Das nmap-Tool wird zusammen mit vielen Optionen verwendet. Wir können die Liste aller verfügbaren Optionen mit dem folgenden Befehl abrufen:

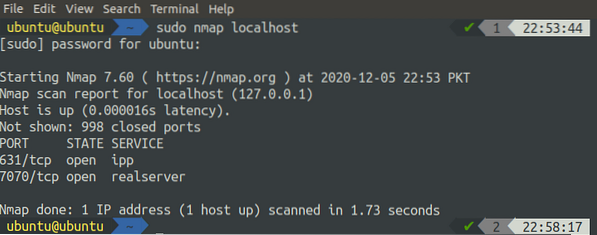

[email protected]:~$ man nmapUm Ihren localhost zu scannen, verwenden Sie den folgenden Befehl:

[email protected]:~$ sudo nmap localhost

Es werden alle offenen Ports auf localhost aufgelistet, wie im obigen Bild angezeigt. Wir können nmap auch verwenden, um Remote-Hosts zu scannen:

[email protected]:~$ sudo nmap 93.184.216.34Wir können auch den Hostnamen des Remote-Servers anstelle einer IP-Adresse verwenden:

[email protected]:~$ sudo nmap www.Beispiel.comDer Befehl nmap kann auch verwendet werden, um einen Bereich von IP-Adressen zu scannen. Geben Sie den Bereich der IP-Adressen im Befehl wie im folgenden Befehl an:

[email protected]:~$ sudo nmap 192.168.1.1-10Der obige Befehl scannt alle IP-Adressen von 192.168.1.1 bis 192.168.1.10, und das Ergebnis wird im Terminal angezeigt. Um Ports in einem Subnetz zu scannen, können wir nmap wie folgt verwenden:

[email protected]:~$ sudo nmap 192.168.1.1/24Der obige Befehl scannt alle Hosts mit IP-Adressen in dem im Befehl definierten Subnetz.

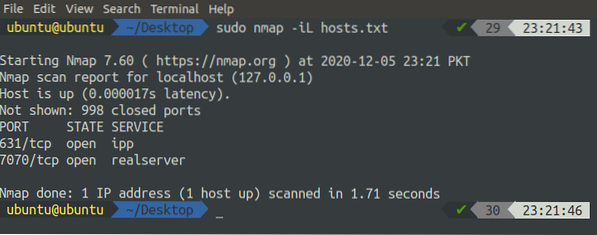

Manchmal müssen Sie Ports auf zufälligen Hosts scannen, die sich in verschiedenen Subnetzen befinden und nicht hintereinander liegen, dann ist die beste Lösung, eine Hosts-Datei zu schreiben, in die alle Hostnamen geschrieben werden, getrennt durch ein oder mehrere Leerzeichen, Tabs oder new Linien. Diese Datei kann mit nmap wie folgt verwendet werden:

[email protected]:~$ sudo nmap -iL hosts.TXT

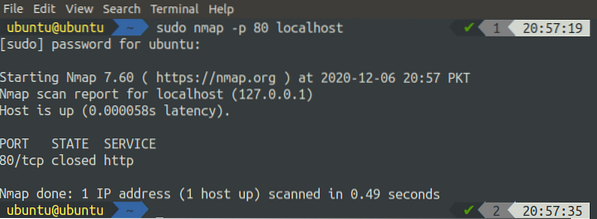

Wir können nmap verwenden, um einen einzelnen Port auf dem System zu scannen, indem wir den Port mit dem Flag '-p' zusammen mit nmap wie im folgenden Befehl angeben:

[email protected]:~$ sudo nmap -p 80 localhost

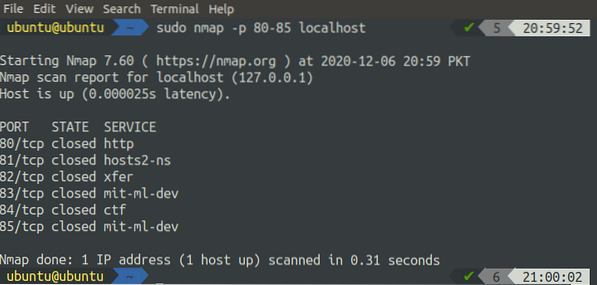

Der Portbereich kann auch auf einem System mit nmap auf folgende Weise gescannt werden:

[email protected]:~$ sudo nmap -p 80-85 localhost

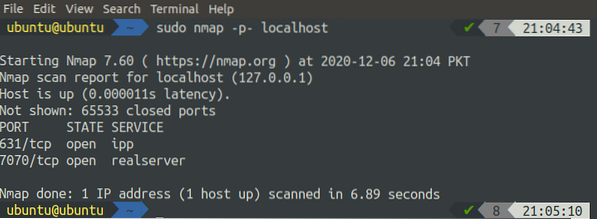

Wir können alle Ports eines Systems mit nmap scannen:

[email protected]:~$ sudo nmap -p- localhost

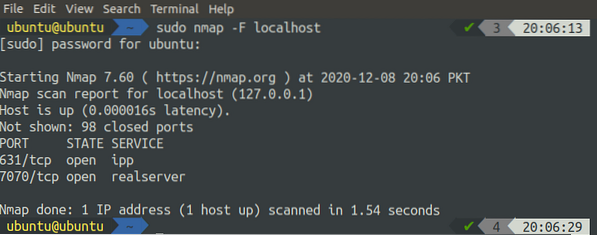

Um eine Liste der am häufigsten geöffneten Ports auf Ihrem System zu erhalten, können Sie den Befehl nmap mit dem Flag '-F' verwenden:

[email protected]:~$ sudo nmap -F localhost

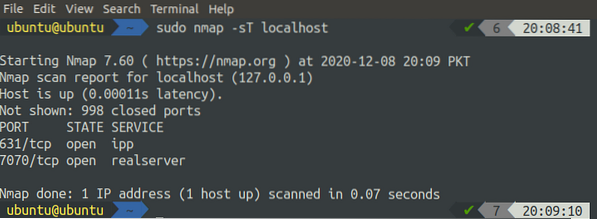

TCP-Ports können auf dem System mit nmap gescannt werden, indem einfach das '-T'-Flag zusammen mit dem nmap-Befehl hinzugefügt wird:

[email protected]:~$ sudo nmap -sT localhost

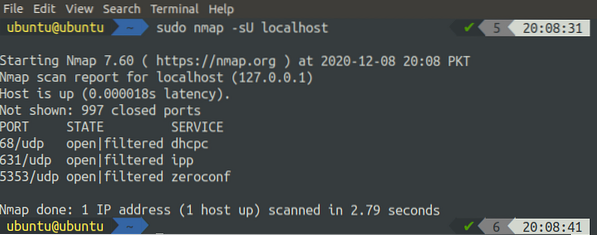

Ebenso können Sie für UDP-Ports das Flag '-U' mit dem Befehl nmap verwenden:

[email protected]:~$ sudo nmap -sU localhost

Offene Ports mit lsof . auflisten

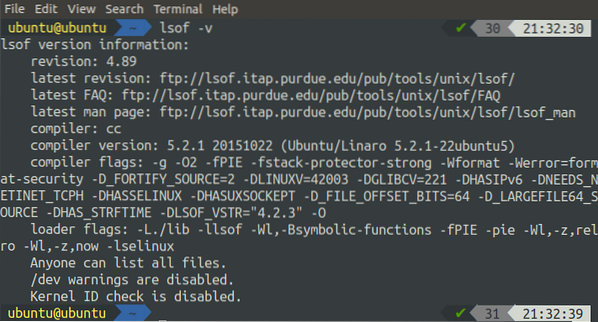

Der Befehl lsof, auch bekannt als 'list open files', wird verwendet, um Informationen über geöffnete Dateien zu erhalten, die von verschiedenen Prozessen in UNIX und LINUX wie Betriebssystemen verwendet werden. Für die meisten Linux-Distributionen ist dieses Tool vorinstalliert. Wir können die Installation von lsof überprüfen, indem wir nur die Version überprüfen:

[email protected]:~$ lsof -v

Wenn die Version nicht angezeigt wird, ist lsof standardmäßig nicht installiert. Wir können es immer noch mit den folgenden Befehlen im Terminal installieren:

[email protected]:~$ sudo apt-get update -y[email protected]:~$ sudo apt-get install lsof

Wir können den Befehl lsof zusammen mit verschiedenen Optionen verwenden use. Die Liste aller verfügbaren Optionen kann mit dem folgenden Befehl im Terminal angezeigt werden:

[email protected]:~$ Mann lsofIn diesem Abschnitt werden wir nun lsof verwenden, um Ports eines Systems auf verschiedene Weise anzuzeigen:

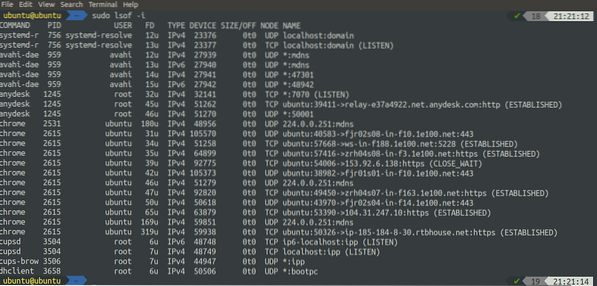

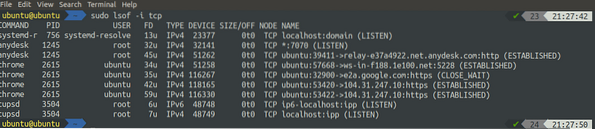

[email protected]:~$ sudo lsof -i

Der obige Befehl hat alle offenen Ports angezeigt. Wir können auch den Befehl lsof verwenden, um alle offenen Sockets anzuzeigen:

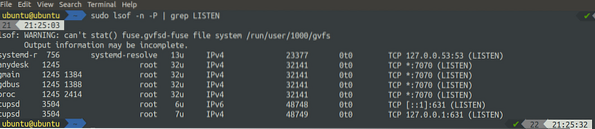

[email protected]:~$ sudo lsof -n -P | grep HÖREN

Wir können gefilterte Ports basierend auf einem Protokoll mit lsof . auflisten. Führen Sie den folgenden Befehl aus, um alle TCP-Verbindungstypen aufzulisten:

[email protected]:~$ sudo lsof -i tcp

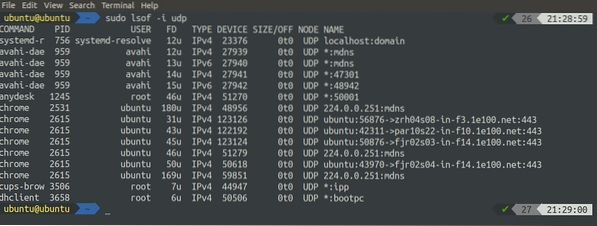

Ebenso können wir alle UDP-Verbindungstypen mit lsof auf folgende Weise auflisten:

[email protected]:~$ sudo lsof -i udp

Offene Ports mit netstat auflisten

Netstat, auch als Netzwerkstatistik bekannt, ist ein Befehlszeilenprogramm, das verwendet wird, um detaillierte Informationen über Netzwerke anzuzeigen. Es zeigt sowohl eingehende als auch ausgehende TCP-Verbindungen, Routing-Tabellen, Netzwerkschnittstellen usw. an. In diesem Abschnitt verwenden wir netstat, um offene Ports auf einem System aufzulisten. Das netstat-Tool kann durch Ausführen der folgenden Befehle installiert werden:

[email protected]:~$ sudo apt-get update -y[email protected]:~$ sudo apt-get install net-tools -y

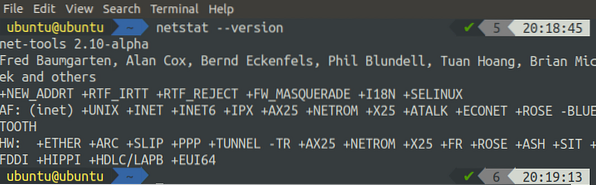

Nachdem Sie die obigen Befehle ausgeführt haben, können Sie die Installation überprüfen, indem Sie die Netstat-Version überprüfen:

[email protected]:~$ netstat --version

Wenn die Version von net-tools angezeigt wird, ist die Installation in Ordnung, andernfalls führen Sie die Installationsbefehle erneut aus. Um einen Überblick über alle verfügbaren Optionen zu erhalten, die zusammen mit dem Befehl netstat verwendet werden können, führen Sie den folgenden Befehl aus:

[email protected]:~$ man netstatWir können eine Liste aller hörenden Ports mit dem Befehl netstat in Ubuntu abrufen, indem wir den folgenden Befehl ausführen:

[email protected]:~$ sudo netstat -l

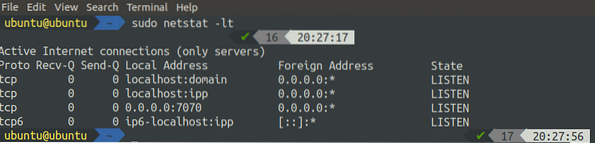

Der netstat-Befehl kann auch verwendet werden, um das Abhören der TCP- und UDP-Ports zu filtern, indem Sie einfach ein Flag zusammen mit dem Befehl hinzufügen. Zum Abhören der TCP-Ports:

[email protected]:~$ sudo netstat -lt

Um die UDP-Ports abzuhören, verwenden Sie den folgenden Befehl:

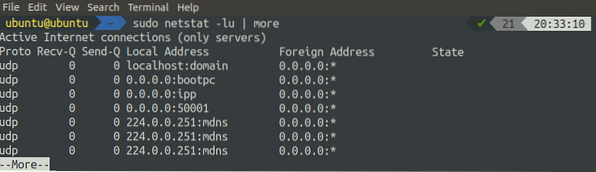

[email protected]:~$ sudo netstat -lu

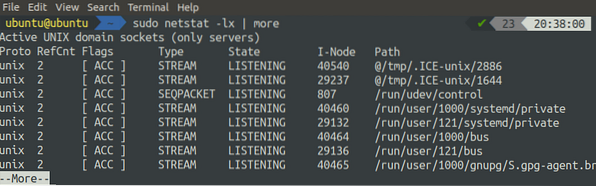

Um die Liste aller lauschenden UNIX-Ports abzurufen, können Sie den folgenden Befehl im Terminal ausführen:

[email protected]:~$ sudo netstat -lx

Offene Ports mit ss auflisten

Der Befehl ss wird verwendet, um Informationen über Sockets in einem Linux-System anzuzeigen. Es zeigt detailliertere Informationen über Sockets an als der Befehl netstat. Der Befehl ss ist für die meisten Linux-Distributionen vorinstalliert, sodass Sie ihn vor der Verwendung nicht installieren müssen. Sie können eine Liste aller Optionen erhalten, die zusammen mit dem Befehl ss verwendet werden können, indem Sie den Befehl 'man' mit ss ausführen:

[email protected]:~$ man ssUm eine Liste aller Verbindungen unabhängig von ihrem Status zu erhalten, verwenden Sie den Befehl ss ohne Flag:

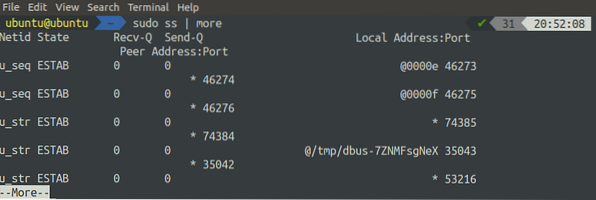

[email protected]:~$ sudo ss

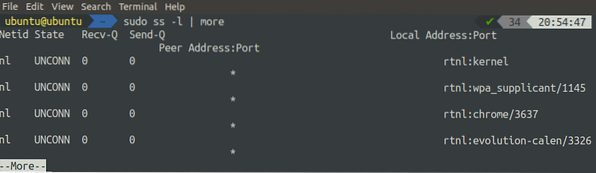

Um eine Liste aller lauschenden Ports zu erhalten, verwenden Sie den Befehl ss mit dem Flag '-l'. Das Flag '-l' wird verwendet, um nur lauschende Ports anzuzeigen:

[email protected]:~$ sudo ss -l

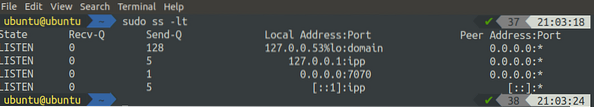

Um alle hörenden TCP-Ports zu erhalten, können wir die Flags '-t' und '-l' zusammen mit dem ss-Befehl verwenden:

[email protected]:~$ sudo ss -lt

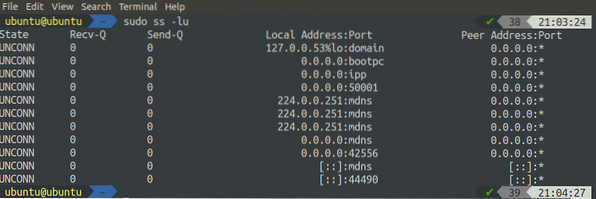

Auf ähnliche Weise können wir mit dem Befehl ss zusammen mit den Flags '-u' und '-l' eine Liste aller lauschenden UDP-Ports abrufen:

[email protected]:~$ sudo ss -lu

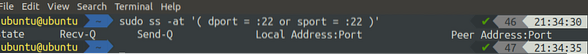

Der Befehl ss kann auch verwendet werden, um eine Liste aller Verbindungen mit dem Quell- oder dem Zielport zu erhalten. Im folgenden Beispiel erhalten wir die Liste aller Verbindungen mit dem Ziel- oder Quellport 22:

[email protected]:~$ sudo ss -at '( dport = :22 or sport = :22 )'

Sie erhalten eine Liste aller eingehenden und ausgehenden Verbindungen, wenn Sie sich über ssh . mit einem Remote-System verbunden haben.

Fazit

Für Systemadministratoren, Sicherheitsexperten und andere IT-bezogene Personen ist es wichtig, sich der offenen Ports auf den Servern bewusst zu sein. Linux ist reich an Tools zur Diagnose von Netzwerken und bietet viele Tools, die für verschiedene Arten von Netzwerkaktivitäten hilfreich sein können. In diesem Tutorial haben wir einige Tools wie netstat, ss, lsof und nmap verwendet, um auf Ubuntu nach offenen Ports zu suchen. Nachdem Sie diesen Artikel durchgearbeitet haben, können Sie alle Überwachungsports auf Ihrem Linux-Server auf viele Arten auflisten.

Phenquestions

Phenquestions