Installieren von Google Authenticator unter Ubuntu

Als erstes installieren wir Google-Authentifikator bevor wir es benutzen. Führen Sie den folgenden Befehl auf dem Terminal aus, um es zu installieren

[email protected]:~$ sudo apt-get install libpam-google-authenticatorNach der Installation Google-Authentifikator, Jetzt können wir es nach der Konfiguration verwenden.

Installieren von Google Authenticator auf dem Smartphone

Sie haben also installiert Google-Authentifikator auf Ihrem Computer, jetzt installieren Google-Authentifikator App auf deinem Smartphone. Gehen Sie zum folgenden Link, um diese App zu installieren.

https://spielen.Google.com/store/apps/details?id=com.Google.Android.Apps.Authenticator2&hl=de

Authenticator unter Ubuntu konfigurieren

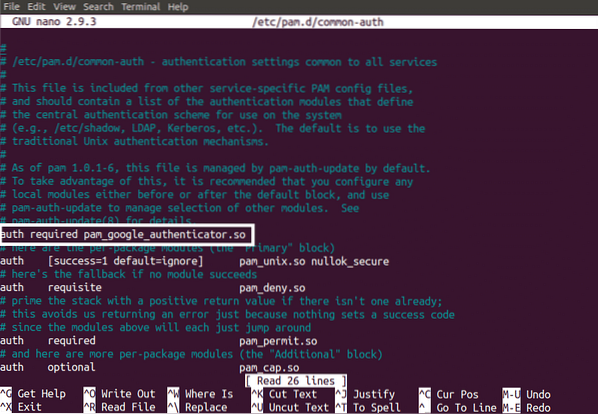

Um den Authentifikator auf dem Ubuntu-Server zu konfigurieren, befolgen Sie das angegebene Verfahren. Öffnen Sie zunächst die Konfigurationsdatei im Nano-Editor. Der folgende Befehl öffnet die Authenticator-Konfigurationsdatei

[email protected]:~$ sudo nano /etc/pam.d/common-authFügen Sie die folgende Zeile in die Datei ein, wie in der folgenden Abbildung gezeigt.

Authentifizierung erforderlich pam_google_authenticator.so

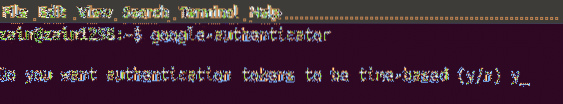

Geben Sie nun den folgenden Befehl in das Terminal ein, um loszulegen Google-Authentifikator

[email protected]:~$ google-authenticatorWenn Sie den obigen Befehl im Terminal von Ubuntu ausführen, wird nach der Authentifizierung für die Token gefragt, ob sie zeitbasiert sind. Token für zeitbasierte Authentifizierung laufen nach einer bestimmten Zeit ab und sind sicherer als Token für zeitbasierte Authentifizierung… Standardmäßig laufen Token alle 30 Sekunden ab. Wählen Sie nun ja, wenn Sie zeitbasierte Authentifizierungstoken generieren möchten und drücken Sie die Eingabetaste. Es wurde in der folgenden Abbildung gezeigt.

Wenn Sie die Eingabetaste drücken, werden die folgenden Anmeldeinformationen generiert.

- QR-Code die Sie auf Ihrem Smartphone scannen müssen. Sobald Sie den Code auf Ihrem Smartphone scannen, wird sofort ein Authentifizierungs-Token generiert, das alle 30 Sekunden abläuft.

- Geheimer Schlüssel ist eine weitere Möglichkeit, Ihre Authenticator-App auf Ihrem Smartphone zu konfigurieren. Dies ist nützlich, wenn Ihr Telefon das Scannen von QR-Codes nicht unterstützt.

- Verifizierungs-Schlüssel ist der erste Verifizierungscode, den QR Code generiert

- Not-Scratch-Codes sind die Backup-Codes. Wenn Sie Ihr Authentifizierungsgerät verlieren, können Sie diese Codes zur Authentifizierung verwenden. Sie müssen diese Codes an einem sicheren Ort aufbewahren, um sie im Falle des Verlustes Ihres Authentifizierungsgeräts verwenden zu können.

Es fordert auch die Aktualisierung der google_authenticator Datei wie in der folgenden Abbildung gezeigt.

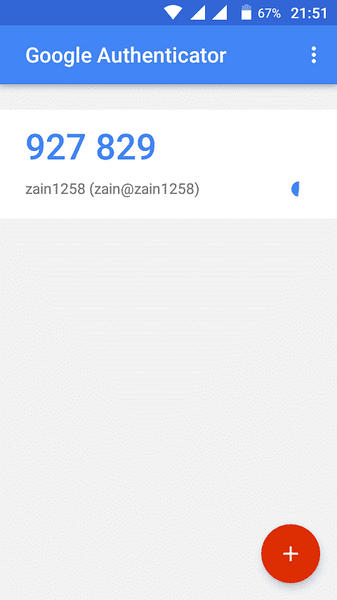

Scannen Sie nun den QR-Code von Ihrem Google-Authentifikator App auf Ihrem Smartphone installiert und erstellen Sie ein Konto, indem Sie auf „Konto hinzufügen". Ein Code wie in der folgenden Abbildung gezeigt wird generiert. Dieser Code ändert sich alle 30 Sekunden, sodass Sie ihn nicht auswendig lernen müssen.

Nachdem Sie ein Konto auf Ihrem Smartphone erstellt haben. Wählen Sie nun Ja zum Aktualisieren google_authenticator Datei auf dem Terminal von Ubuntu und drücken Sie die Eingabetaste, um zu aktualisieren google_authenticator Datei.

Nach der Aktualisierung der Google Authenticator-Datei werden Sie gefragt, ob Sie die mehrmalige Verwendung des Authentifizierungscodes verbieten möchten oder nicht, wie in der folgenden Abbildung gezeigt. Standardmäßig können Sie nicht jeden Code zweimal verwenden und es ist sicher, dass der Authentifizierungscode nicht mehr als einmal verwendet wird. Es ist sicher, dass jemand Ihren einmal verwendeten Authentifizierungscode erhält, er kann nicht in Ihren Ubuntu-Server gelangen.

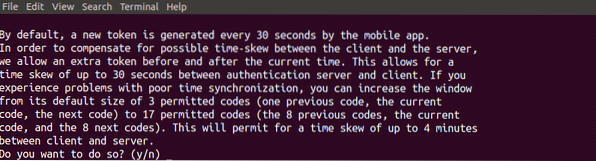

Die nächste Frage, die gestellt wird, ist, Ihrem Authentifikator zu erlauben oder zu verweigern, den Authentifizierungscode kurz nach oder vor einer bestimmten Ablaufzeit des Authentifizierungstokens zu akzeptieren, wie in der folgenden Abbildung gezeigt. Zeitbasiert generierte Verifizierungscodes sind sehr zeitsensitiv. Wenn Sie Ja auswählen, wird Ihr Code akzeptiert, wenn Sie den Authentifizierungscode kurz nach Ablauf des Codes eingeben enter. Dies verringert die Sicherheit Ihres Servers, also beantworten Sie diese Frage mit Nein.

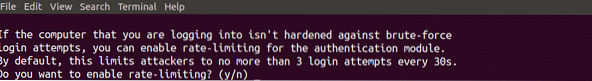

Die letzte Frage, die beim Konfigurieren des Authentifikators auf Ihrem Server gestellt wird, besteht darin, fehlgeschlagene Anmeldeversuche pro 30 Sekunden zu begrenzen, wie in der Abbildung unten gezeigt. Wenn Sie Ja auswählen, werden nicht mehr als 3 fehlgeschlagene Anmeldeversuche pro 30 Sekunden zugelassen. Durch Auswahl von Ja können Sie die Sicherheit Ihres Servers weiter erhöhen.

Jetzt haben Sie die Zwei-Faktor-Authentifizierung auf Ihrem Ubuntu-Server aktiviert. Jetzt erfordert Ihr Server eine weitere Authentifizierung von Google Authenticator außer dem Passwort.

Testen der Zwei-Faktor-Authentifizierung

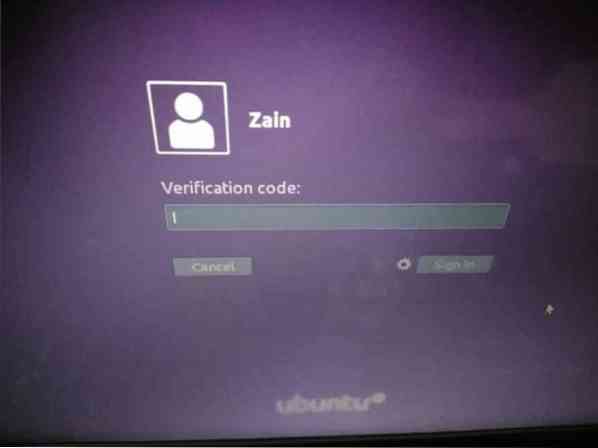

Bisher haben wir auf unserem Ubuntu-Server die Zwei-Faktor-Authentifizierung angewendet. Jetzt testen wir den Zwei-Faktor-Authentifikator, ob er funktioniert oder nicht. Starten Sie Ihr System neu und wenn es zur Authentifizierung auffordert, wie in der folgenden Abbildung gezeigt, funktioniert der Authentifikator.

Wiederherstellung von der Zwei-Faktor-Authentifizierung

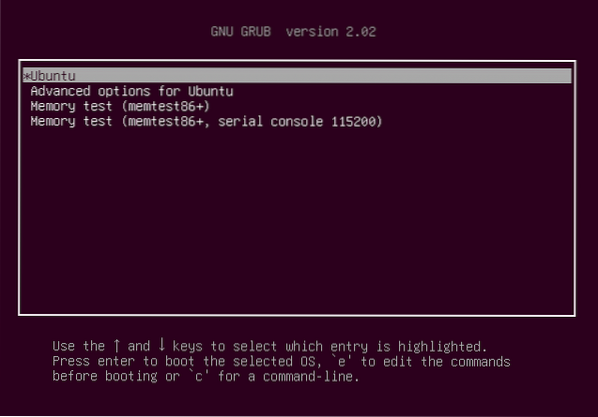

Wenn Sie Ihr Smartphone und Ihren geheimen Schlüssel verloren haben, können Sie Ihr Konto wie folgt wiederherstellen. Starten Sie zunächst Ihr System neu und wenn die GNU GRUB Menü erscheint, drücken Sie dann 'e', während Sie sicherstellen, dass der Ubuntu-Eintrag markiert ist, wie in der folgenden Abbildung gezeigt shown.

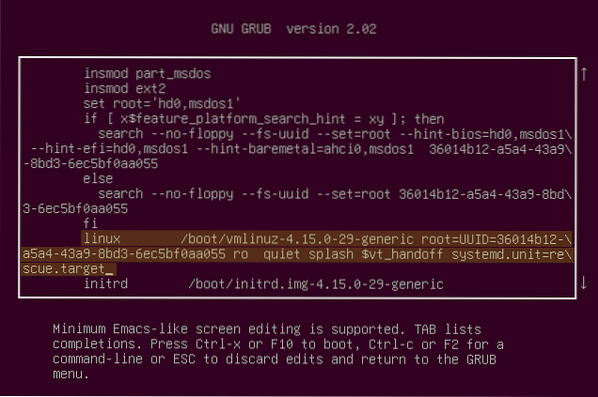

Suchen Sie nun nach der Zeile, die mit 'linux' beginnt und mit '$vt_handoff' endet und fügen Sie die folgenden Wörter an diese Zeile an, wie in der Abbildung unten hervorgehoben.

systemd.Einheit=Rettung.Ziel

Drücken Sie nun Strg+X, um die Änderungen zu speichern. Wenn Sie dies speichern, erscheint eine Befehlszeile und fragt nach dem Root-Passwort. Geben Sie Ihr Root-Passwort ein, um zu beginnen.

Führen Sie nun den folgenden Befehl aus, nachdem Sie 'Benutzername' durch den Benutzernamen Ihres Geräts ersetzt haben, um das '.google_authenticator'-Datei.

[email protected]:~# rm /home/username/.google_authenticatorFühren Sie danach den folgenden Befehl aus, um die Konfigurationsdatei zu bearbeiten

[email protected]:~# nano /etc/pam.d/common-authEntfernen Sie nun die folgende Zeile in dieser Datei und speichern Sie sie.

Authentifizierung erforderlich pam_google_authenticator.soStarten Sie nun Ihr System neu, indem Sie den folgenden Befehl in der Befehlszeile ausführen

[email protected]:~# NeustartJetzt können Sie sich bei Ihrem Server anmelden, ohne dass eine Google-Authentifizierung erforderlich ist.

Fazit

In diesem Blog wurde die Zwei-Faktor-Authentifizierung erklärt. Die Zwei-Faktor-Authentifizierung fügt Ihrem Server eine zusätzliche Sicherheitsebene hinzu. Im Allgemeinen benötigen Sie nur Ihren Benutzernamen und Ihr Passwort, um sich bei Ihrem Server anzumelden, aber nach der Anwendung der Zwei-Faktor-Authentifizierung benötigen Sie neben Benutzername und Passwort auch einen Authentifizierungscode. Es bietet zusätzliche Sicherheit für Ihren Server. Wenn es jemandem gelingt, Ihr Passwort zu erhalten, könnte er sich aufgrund des Authentifikators nicht auf Ihrem Server anmelden.

Phenquestions

Phenquestions